This is the Linux app named Oso whose latest release can be downloaded as go-oso-0.27.0.zip. It can be run online in the free hosting provider OnWorks for workstations.

Download and run online this app named Oso with OnWorks for free.

Follow these instructions in order to run this app:

- 1. Downloaded this application in your PC.

- 2. Enter in our file manager https://www.onworks.net/myfiles.php?username=XXXXX with the username that you want.

- 3. Upload this application in such filemanager.

- 4. Start the OnWorks Linux online or Windows online emulator or MACOS online emulator from this website.

- 5. From the OnWorks Linux OS you have just started, goto our file manager https://www.onworks.net/myfiles.php?username=XXXXX with the username that you want.

- 6. Download the application, install it and run it.

SCREENSHOTS

Ad

Oso

DESCRIPTION

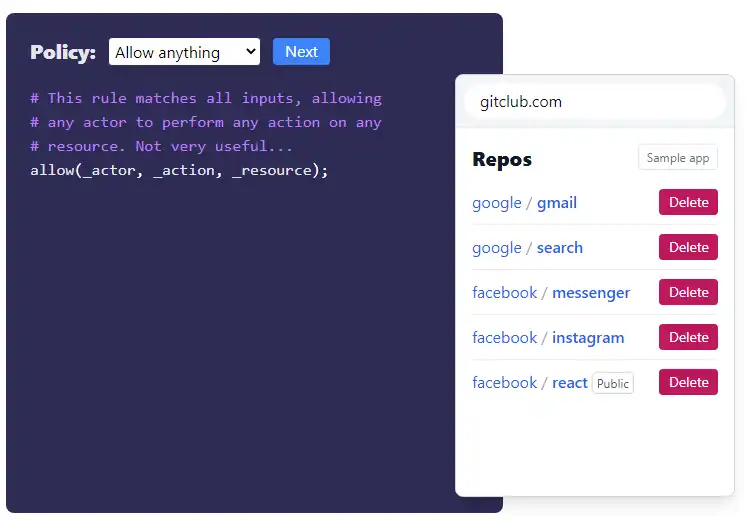

The Oso Library is a batteries-included framework for building authorization in your application. With Oso, you can. Model: Set up common permissions patterns like RBAC and relationships using Oso’s built-in primitives. Extend them however you need with Oso’s declarative policy language, Polar. Filter: Go beyond yes/no authorization questions. Implement authorization over collections too - e.g., “Show me only the records that Juno can see.” Test: Write unit tests over your authorization logic now that you have a single interface for it. Use the debugger or tracing to track down unexpected behavior. Oso lets you write policies to control who can do what in your app. Select different policies below to see how they change the permissions in the sample app on the right. Oso's language libraries can be developed without touching the Rust core, but you will still need the Rust stable toolchain installed in order to build the core.

Features

- Set up common permissions patterns like RBAC and relationships using Oso’s built-in primitives

- Go beyond yes/no authorization questions

- Implement authorization over collections too

- Write unit tests over your authorization logic now that you have a single interface for it

- Use the debugger or tracing to track down unexpected behavior

- Oso lets you write policies to control who can do what in your app

Programming Language

Go

Categories

This is an application that can also be fetched from https://sourceforge.net/projects/oso.mirror/. It has been hosted in OnWorks in order to be run online in an easiest way from one of our free Operative Systems.